Настройки безопасности Email Security Gateway

Для всех обслуживаемых доменов, изначально, используется политика безопасности по умолчанию, в решении SecurityGateway. Настройки по умолчанию имеют повышенные параметры защиты.

Пользователям с правами администрирования домена доступна самостоятельная корректировка настроек безопасности.

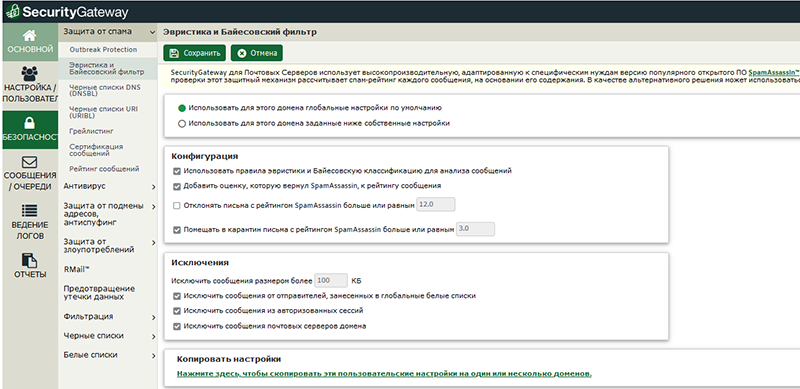

Управление разделом Защита от спама

Раздел «Защита от спама» в меню «Безопасность» содержит параметры, которые помогут вам предотвратить спам или нежелательную нежелательную почту.

Начальные настройки приведены к оптимальной конфигурации для большинства клиентов, но если требуется «ужесточить» какие-либо проверки в индивидуальном порядке, то в панели администрирования антиспама необходимо выбрать какую из защит требуется скорректировать и выставить переключатель в режим «Использовать для этого домена собственные настройки».

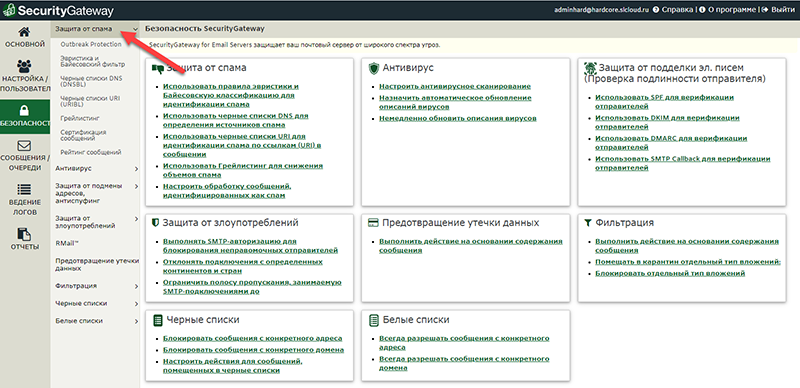

Outbreak Protection

Модуль Outbreak Protection обнаруживает и классифицирует все типы типовых угроз, связанных с электронной почтой, в реальном времени. Этот модуль извлекает и анализирует релевантные образцы, которые затем используются для идентификации массовых эпидемий почтовых вирусов. Результаты анализа позволяют выявить эпидемии на стадии зарождения ("Zero Hour") - гораздо быстрее, чем традиционные фильтры и решения на основе сигнатур.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

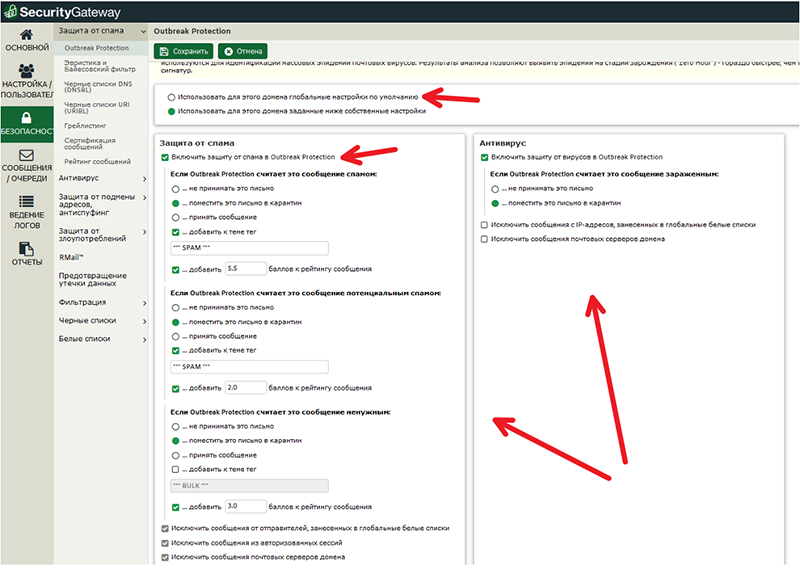

Эвристика и Байесовский фильтр

SecurityGateway для Почтовых Серверов использует высокопроизводительную, адаптированную к специфическим нуждам версию популярного открытого ПО SpamAssassin™ в основе которого лежат методы эвристического анализа и Байесовой классификации. В ходе проверки этот защитный механизм рассчитывает спам-рейтинг каждого сообщения, на основании его содержания.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

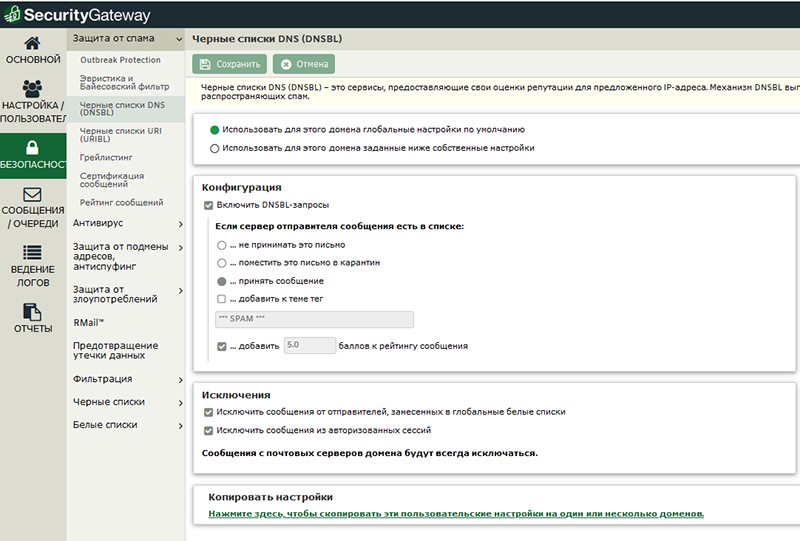

Черные списки DNS (DNSBL)

Черные списки DNS (DNSBL) – это сервисы, предоставляющие свои оценки репутации для предложенного IP-адреса. Механизм DNSBL выполняет запросы к каждому из перечисленных хостов и определяет, есть ли IP-адрес входящего SMTP-соединения в черном списке распространяющих спам.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

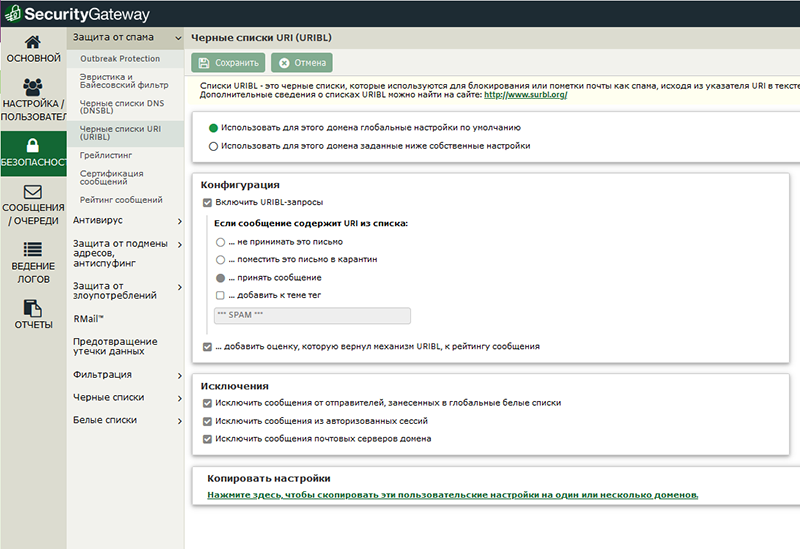

Черные списки URI (URIBL)

Списки URIBL - это черные списки, которые используются для блокирования или пометки почты как спама, исходя из указателя URI в тексте сообщения. Списки URIBL отличаются от списков DNSBL тем, что не предназначены для блокирования источника спам-сообщений.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

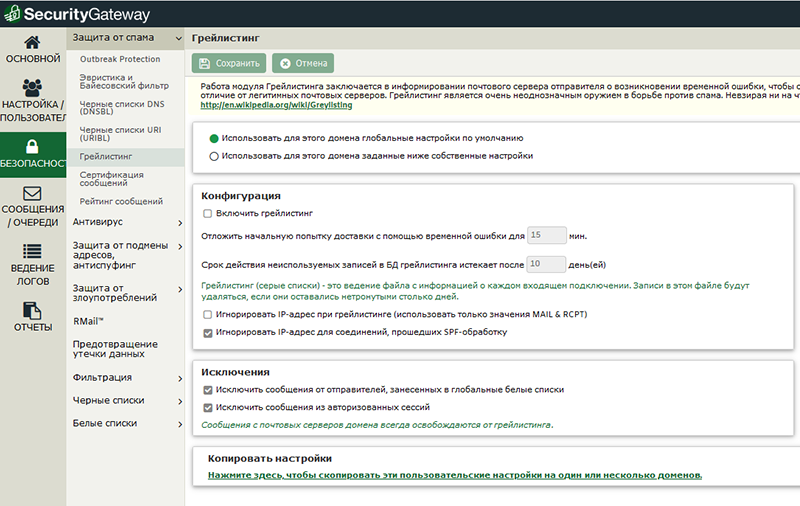

Грейлистинг

Работа модуля Грейлистинга заключается в информировании почтового сервера отправителя о возникновении временной ошибки, чтобы он повторил попытку отправки позже. Теоретически, большинство инструментов для рассылки спама не повторяют попытку отправки, в отличие от легитимных почтовых серверов. Грейлистинг является очень неоднозначным оружием в борьбе против спама. Невзирая ни на что, он может отложить доставку даже самых важных сообщений.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

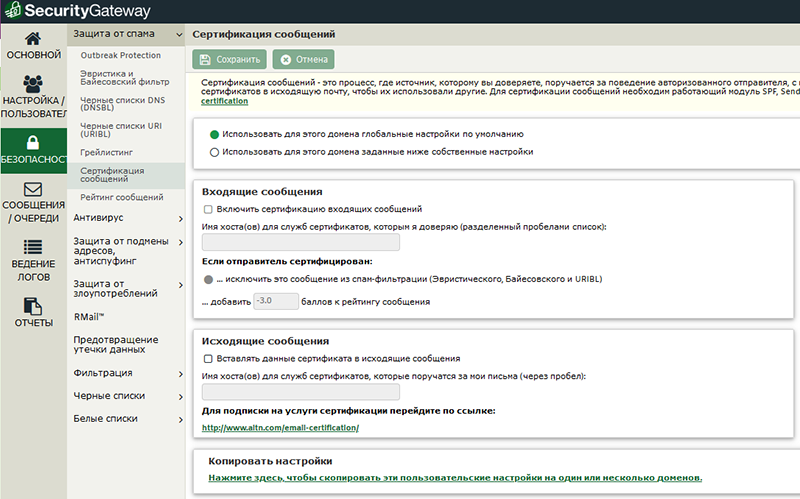

Сертификация сообщений

Сертификация сообщений - это процесс, где источник, которому вы доверяете, поручается за поведение авторизованного отправителя, с которым ассоциируется письмо. Сертификаты позволяют избирательно обрабатывать входящую почту. Также можно включить данные сертификатов в исходящую почту, чтобы их использовали другие.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

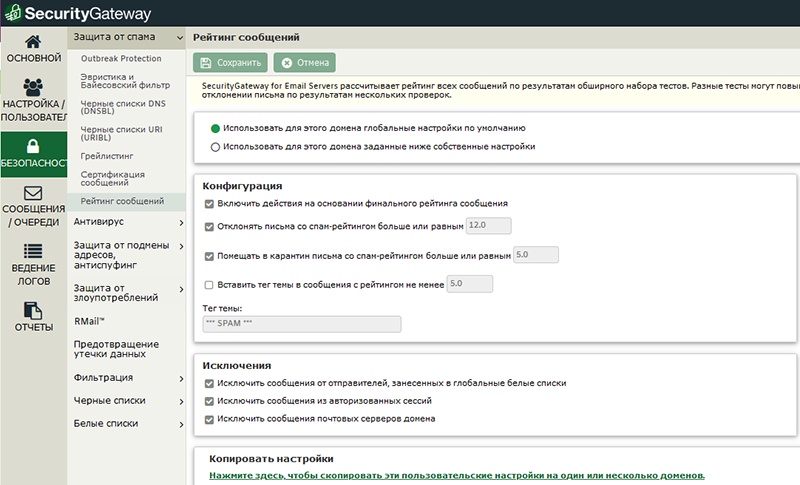

Рейтинг сообщений

SecurityGateway for Email Servers рассчитывает рейтинг всех сообщений по результатам обширного набора тестов. Разные тесты могут повышать или понижать спам-рейтинг сообщения. Спам-рейтинг сообщения позволяет принять решение о помещении письма в карантин или отклонении письма по результатам нескольких проверок.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

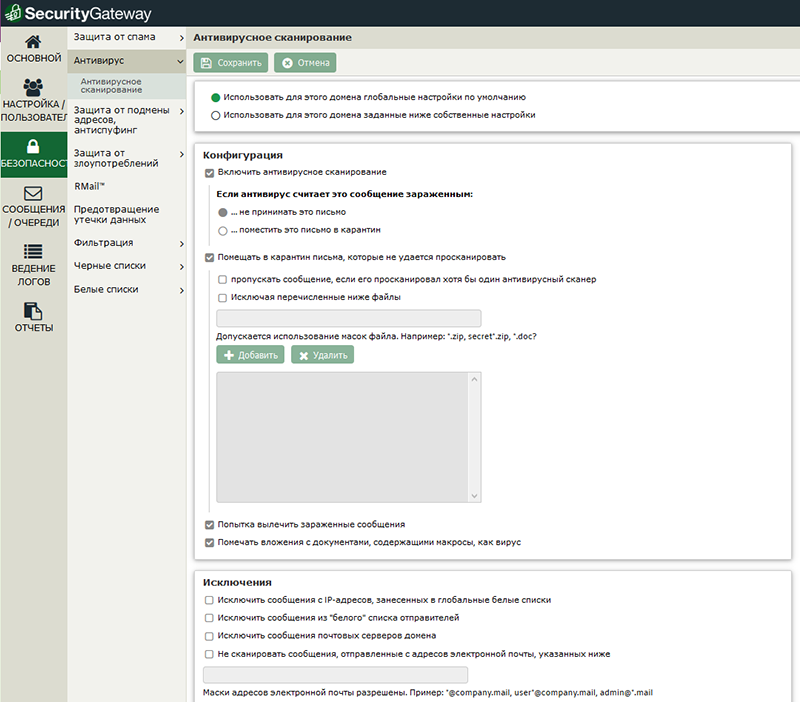

Управление разделом Антивирус

SecurityGateway for Email Servers поддерживает использование нескольких антивирусов, обеспечивая небывалый уровень защиты от вирусов.

Clam AntiVirus - это открытый антивирусный инструментарий, распространяемый по лицензии GPL и разработанный специально для сканирования электронной почты на почтовых шлюзах.

Cyren Anti-Virus для SecurityGateway предлагает улучшенную защиту от вирусов.

Компонент Cyren Anti-Virus, включенный в состав SecurityGateway, обеспечивает надежную защиту от вредоносных и потенциально опасных программ. Этот продукт сочетает традиционные антивирусные механизмы с передовыми технологиями предотвращения угроз.

Пользователь, по своему усмотрению, может отключить или перенастроить модель реагирования данного метода, если не устраивает отработка по умолчанию.

Рекомендуем обратить особое внимание на настройки данного подраздела. Если Вы работаете с документооборотом, с файлами не стандартных расширений, то рекомендуем настроить список исключений масок файла.

Без соответствующей настройки общих исключений проверки, письма так же будет подвергаться сканированию и соответствующей обработке.

Управление разделом Защита от подмены адресов, антиспуфинг

Раздел Anti-Spoofing в меню Security содержит инструменты, которые помогут вам идентифицировать сообщения, отправленные с поддельных или «поддельных» адресов. В этом разделе перечислены шесть функций защиты от спуфинга. Используя эти параметры поиска, вы можете проверить, существует ли домен отправителя на самом деле и связан ли IP-адрес отправляющего сервера с этим доменом.

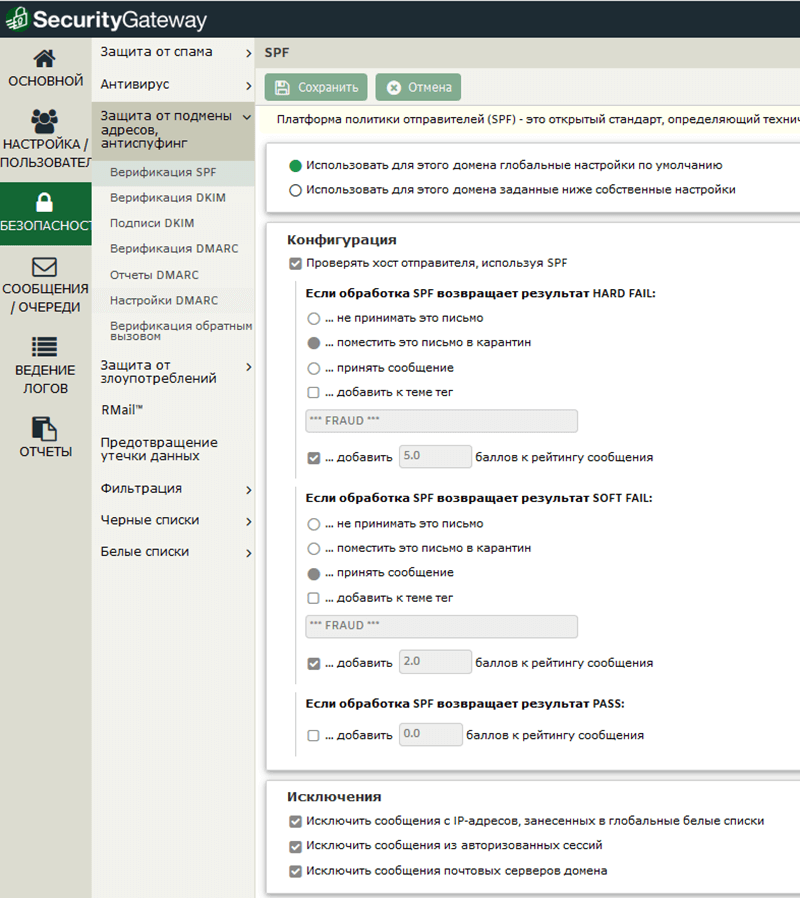

Верификация SPF

SPF - это открытый стандарт, используемый для идентификации поддельных адресов отправителя в сообщениях электронной почты. В частности, он защищает домен, указанный в адресе отправителя конверта SMTP или обратном пути. Для этого он проверяет DNS-запись домена на наличие политики SPF, чтобы точно определить, каким почтовым узлам разрешено отправлять сообщения от имени домена. Если домен имеет политику SPF, а отправляющий узел не указан в этой политике, то вы можете узнать, что адрес подделан.

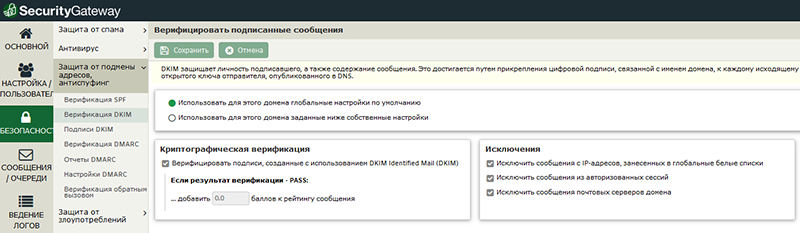

Верификация DKIM

Проверка DKIM - эта функция используется для проверки подписей DKIM (DomainKeys Identified Mail) во входящих сообщениях. Когда входящее сообщение было криптографически подписано, SecurityGateway извлекает открытый ключ из DNS-записи домена, взятого из подписи, а затем использует этот ключ для проверки подписи DKIM сообщения, чтобы определить ее действительность. Если подпись DKIM проходит проверку, сообщение перейдет к следующему этапу в процессе обычной доставки и при желании может быть скорректирована оценка сообщения. Проверка DKIM помогает гарантировать не только то, что сообщение пришло от предполагаемого отправителя, но и то, что оно не было изменено с момента его подписания до момента его доставки вам.

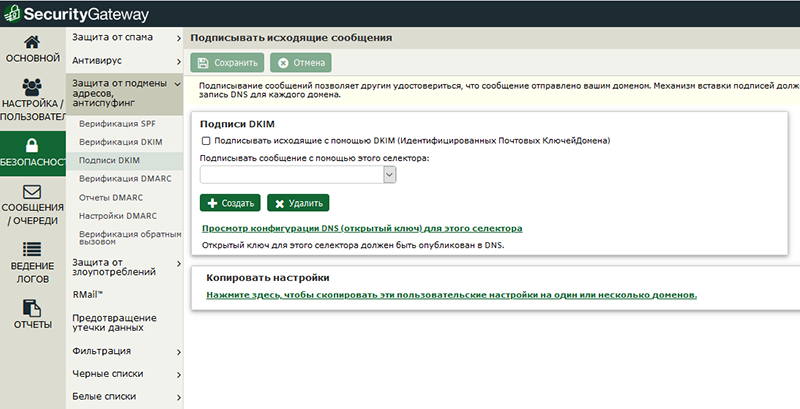

Подпись DKIM

Подпись DKIM - параметры подписи используются для контроля того, подписываются ли исходящие сообщения ваших доменов криптографически с помощью DomainKeys Identified Mail (DKIM). Вы также можете создать селекторы и ключи, используемые для подписи сообщений домена, и указать, какой селектор использовать.

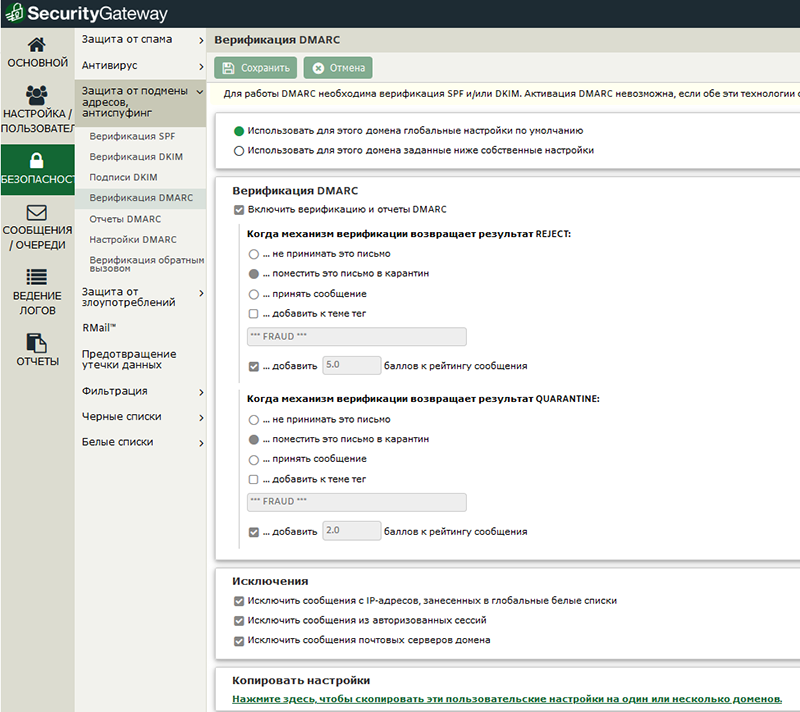

Верификация DMARC

В рамках процесса проверки DMARC SecurityGateway выполняет DNS-запрос DMARC к домену, указанному в заголовке From: каждого входящего сообщения. Это делается для того, чтобы определить, использует ли домен DMARC, и если да, то для получения своей записи DNS DMARC, которая содержит его политику и другую информацию, относящуюся к DMARC. Кроме того, DMARC использует SPF и DKIM для проверки каждого сообщения и требует, чтобы он прошел хотя бы один из этих тестов, чтобы пройти проверку DMARC. Если сообщение прошло, оно будет нормально проходить через остальные процессы доставки и фильтрации SecurityGateway. Однако если это не удается, то судьба сообщения определяется комбинацией политики DMARC домена и того, как вы настроили SecurityGateway для обработки этих сообщений. Если сообщение не проходит проверку DMARC и для домена DMARC задана политика «p = none», то карательные меры не применяются, и обычная обработка сообщения продолжается. И наоборот, когда домен DMARC имеет ограничительную политику «p = quarantine» или «p = reject», SecurityGateway может опционально отклонить сообщение, автоматически отфильтровать его в карантинной папке принимающего пользователя, добавить текст в свой заголовок «Тема» или настроить его оценка сообщения. Дополнительно для неудачных сообщений с ограничительными политиками SecurityGateway вставит заголовок «X-SGDMARC-Fail-policy: quarantine» или «X-SGDMARC-Fail-policy: reject», в зависимости от политики. Это дает вам возможность использовать Sieve Script или систему фильтрации содержимого вашего почтового сервера для выполнения некоторых действий в зависимости от наличия этих заголовков, таких как отправка сообщения в определенную папку для дальнейшего изучения.

Настройки DMARC включена по умолчанию и рекомендуется для большинства конфигураций SecurityGateway.

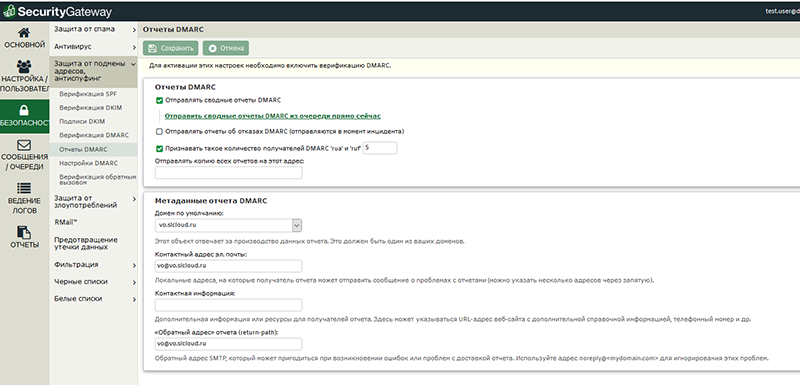

Отчетность DMARC

Когда SecurityGateway запрашивает у DNS запись DMARC, эта запись может содержать теги, указывающие, что владелец домена желает получать сводные отчеты DMARC или отчеты о сбоях в отношении сообщений, якобы отправленных из этого домена. Параметры на экране отчетов DMARC предназначены для определения, хотите ли вы отправлять запрошенные типы отчетов, а также для указания метаданных, которые эти отчеты должны содержать. Сводные отчеты отправляются ежедневно в полночь по всемирному координированному времени, а отчеты о сбоях отправляются для каждого сообщения, поскольку происходит каждый инцидент, запускающий отчет. Отчеты всегда отправляются в виде заархивированных вложений XML-файлов, и в Интернете доступны различные инструменты синтаксического анализа, которые могут облегчить их просмотр получателям. По умолчанию SecurityGateway отправляет только сводные отчеты.

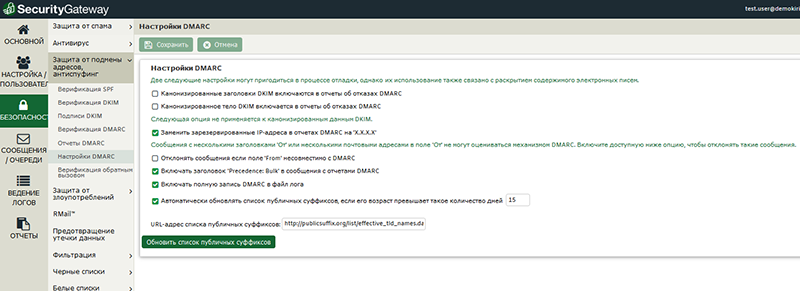

Настройки DMARC

Экран настроек DMARC содержит различные варианты включения определенной информации в отчеты DMARC, регистрации записей DNS DMARC и обновления файла общедоступных суффиксов, используемого SecurityGateway для DMARC.

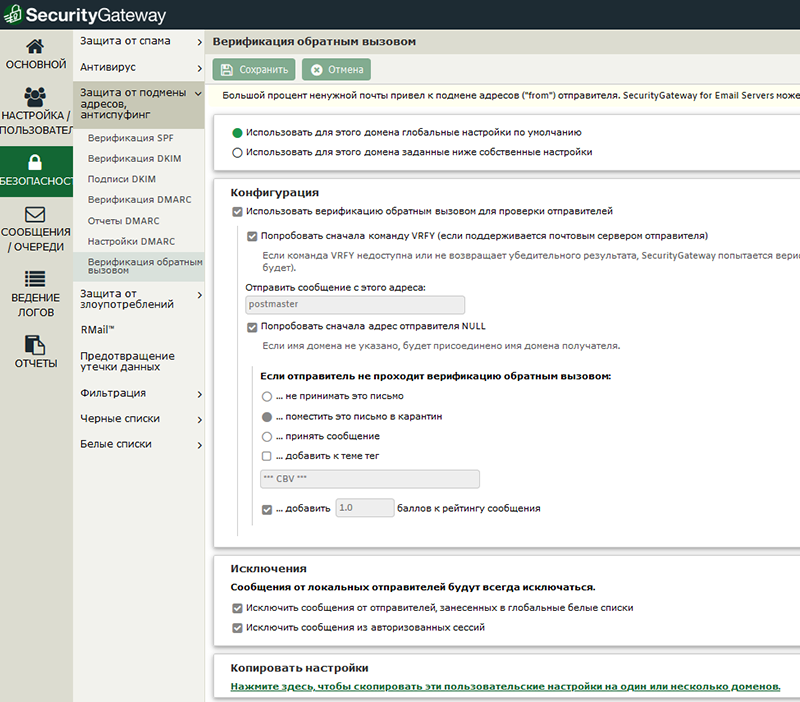

Проверка обратного вызова

Проверка обратного вызова - это мера защиты от спуфинга, используемая для подтверждения действительности адреса электронной почты предполагаемого отправителя входящего сообщения. Для этого SecurityGateway подключится к почтовому обменнику домена, указанного в операторе «MAIL From» во время сеанса SMTP, и попытается проверить, является ли адрес отправителя действительным адресом в этом домене. Если результат проверки показывает, что адрес отправителя не существует, SecurityGateway может обработать сообщение, как если бы оно было отправлено с поддельного адреса, и, следовательно, отклонить сообщение, поместить его в карантин или принять его и, при необходимости, скорректировать его оценку сообщения и добавить тег к теме.

Не нашли инструкцию?

Заполните форму, и наш специалист свяжется с вами.

Мы дополним информацию и ответим на ваш вопрос.

Оставить заявку