Точки подключения и DNS записи

Точки подключения для работы с сервисом

Для корректной работы с сервисом Виртуальный Офис Multitenant, подключения через настольные и мобильные клиенты, SMTP модули\ресиверы используются стандартные порты, означенные Microsoft. Адреса хостов подключения используют динамику.

Точки подключения для работы с почтовым сервисом на базе Exchange:

|

Протокол |

Адрес |

Порт |

|

IMAP |

outlook.slcloud.ru |

143 |

|

IMAPs |

outlook.slcloud.ru |

993 |

|

POP3 |

outlook.slcloud.ru |

110 |

|

POP3s |

outlook.slcloud.ru |

995 |

|

SMTPs |

outlook.slcloud.ru |

587 |

Важно!

1) Для корректного подключения почтового клиента, SMTP модуля\ресивера, скрипта обязательна поддержка протокола TLS 1.2 обозначенного в явном виде.

2) Так как сервис является публичным и геораспределенным, а так же для повышения отказоустойчивости, адреса хоста для подключения outlook.slcloud.ru \ панели управления panel.slcloud.ru \ панели управления антиспам системой antispam.slcloud.ru - могут динамически изменяться, а пул адресов расширяться. Так как с нашей стороны переключение точек подключения на другие адреса может осуществляться в любое время, в рамках профилактики, аварийно-восстановительных работ, расширения сервиса, то рекомендуем учитывать данный аспект при настройке Firewall и настройках DNS зоны.

3) При использовании почтового домена во внутренней DNS зоне, рекомендуем вносить изменения в DNS записях как во внешней, так и во внутренней DNS зоне.

DNS записи для почтовых коммуникаций

Для корректной работы с сервисом Виртуальный офис Multitenant (Exchange ) в DNS зоне переносимого почтового домена необходимо добавить следующие DNS записи (в формате NIC.RU):

MX записи (Mail Exchanger)

MX записи (Mail Exchanger) - это тип DNS записи, который хранит информацию о почтовом обменном сервере для домена. Она используется для маршрутизации электронных писем в правильное место. Каждое доменное имя имеет свою собственную MX запись. При отправке электронного письма на почтовый сервер получателя, сервер получателя (MTA) запрашивает DNS отправителя, чтобы узнать информацию о почтовых обменных серверах, ответственных за отправку письма. Это делается путем поиска информации, опубликованной в MX записях DNS отправителя. MX запись указывает на почтовый обменный сервер, который принимает электронные письма для данного домена. Она содержит информацию о приоритете сервера, если у домена есть несколько MX записей.

Создаете 5 MX записей с разными приоритетами. Тут приведен общий пример формата и оформления MX записей, актуальные данные для создания MX записей Вы получите в рамках обращения в техническую поддержку при запросе добавления на обслуживание в рамках сервиса нового почтового домена, либо при предоставлении сервиса с использованием продуктивного домена.

Значение "Хост": @

Значение "Значение": ex-domen-ru-1.office365russia.ru.

Приоритет: 10

Значение "Хост": @

Значение "Значение": ex-domen-ru-2.office365russia.ru.

Приоритет: 10

Значение "Хост": @

Значение "Значение": ex-domen-ru-3.office365russia.ru.

Приоритет: 20

Значение "Хост": @

Значение "Значение": ex-domen-ru-4.office365russia.ru.

Приоритет: 20

Значение "Хост": @

Значение "Значение": ex-domen-ru-5.office365russia.ru.

Приоритет: 30

!!! Обязательно с точкой в конце записи!!!

Autodiscover (SRV)

Autodiscover (SRV) - это тип DNS записи, который используется для автоматической настройки клиентских приложений электронной почты, таких как Microsoft Outlook, для подключения к серверу Exchange. Запись SRV (_autodiscover._tcp) указывает на местоположение службы Autodiscover для домена. Она содержит информацию о протоколе, порте и имени хоста, где находится служба Autodiscover. Клиентские приложения электронной почты, такие как Outlook, используют эту запись для автоматического обнаружения настроек сервера Exchange. Запись SRV обычно используется в средах с несколькими доменами или в многоарендных сценариях, где требуется указать конкретное местоположение службы Autodiscover для каждого домена.

Создайте 1 SRV запись.

Значение "Хост": _autodiscover._tcp

Значение "Значение": 0 0 443 outlook.slcloud.ru.

!!! Обязательно с точкой в конце записи!!!

SPF (TXT)

SPF (Sender Policy Framework) - это механизм аутентификации электронной почты, который используется для проверки подлинности отправителя путем проверки домена отправителя. SPF использует записи TXT в DNS для указания списка серверов, которые авторизованы для отправки электронной почты от имени данного домена. Запись SPF (TXT) содержит информацию о разрешенных серверах, которые могут отправлять электронную почту от имени домена. При получении письма сервер получателя проверяет запись SPF для домена отправителя и сравнивает IP-адрес отправителя с разрешенными серверами, указанными в записи SPF. Если IP-адрес отправителя соответствует разрешенным серверам, письмо считается подлинным. Если IP-адрес не соответствует разрешенным серверам, письмо может быть помечено как подозрительное или отклонено. Запись SPF (TXT) обычно содержит строку, начинающуюся с "v=spf1", за которой следуют правила и указания для проверки подлинности отправителя. Эти правила могут включать IP-адреса серверов, разрешенные домены-отправители и другие параметры.

Создайте 1 TXT запись SPF:

Значение "Хост": @

Значение "Значение": v=spf1 a:vo-spf1.slcloud.ru a:vo-spf2.slcloud.ru ip4:195.19.178.69 ip4:195.19.176.239 -all

ВАЖНО! SPF запись должна быть только одна, если Вы используете дополнительные внешние сервисы отправки почтовых сообщений, то необходимо обозначить адреса\хосты точек выхода почтового трафика внешних сервисов совместно с предоставленными в рамках сервиса Виртуальный офис в единой записи. Если SPF записей будет несколько, то при проверке исходящего сообщения со стороны антиспам системы получателя верификация SPF может быть не пройдена, а сообщение может быть отклонено или отправлено в карантин, в соответствии с настройками антиспам системы получателя.

DKIM (TXT)

DKIM (DomainKeys Identified Mail) - это механизм аутентификации электронной почты, который используется для проверки подлинности отправителя путем проверки цифровой подписи, связанной с доменным именем, в каждом исходящем сообщении электронной почты. DKIM использует записи TXT в DNS для хранения публичного ключа, который используется для проверки подписи. При отправке письма сервер отправителя создает цифровую подпись, используя свой приватный ключ DKIM. Получатель письма может затем проверить подлинность письма, используя публичный ключ DKIM, опубликованный в DNS для домена отправителя. Если подпись верна и не было изменений в письме после подписания, письмо считается подлинным и не измененным. DKIM помогает бороться с фальсификацией электронной почты и повышает доверие к отправителям, так как получатели могут проверить, что письмо было отправлено от имени домена, указанного в заголовке письма.

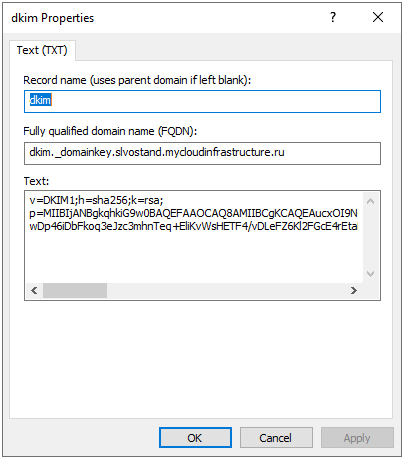

Создайте 1 TXT запись DKIM:

Значение "Хост": dkim._domainkey

Значение "Значение «v=DKIM1;h=sha256;k=rsa;p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAucxOI9N6pwnvW7AvLMW6FGpovnkyHFtGpgqMsBJZzOV5hQH5gk3txm37qc8xdmRK+kgn8cKYfzSvEJ1wm/p0ACEPJlRZMyoOvRt+O4PZjRsPetQHMEPUKqe45AAseDAoRms9VDk0fjPRESy8N5eQ3qYuuoYpHkQDsE+WcpNIasCNDVlZL4eq+sqhF04elWW5GVayK2z8QwvXvkwDp46iDbFkoq3eJzc3mhnTeq+EliKvWsHETF4/vDLeFZ6Kl2FGcE4rEtaH3WH8wA49batIJPQ50eHT5U1lbgBfTBjcxNavWQV9cw5d5uXDnMkMzEXgvW/RkrlDFD7WgHNRs9p1KwIDAQAB»

Важно! Обратите внимание, что подпись DKIM не имеет переносов строк, пробелов и кавычек. Приведенная выше запись разбита на несколько строк, чтобы они поместились на экране.

В связи с тем, что не все DNS зоны обладают функционалом корректно сопоставлять и автоматически разбивать запись свыше 255 символов (К примеру Nic.ru http://dns-master.ru/simple/records.html), то это потребуется сделать вручную.

Таким образом сегменты записи следует указать с переводом строки, а именно:

"v=DKIM1;h=sha256;k=rsa;"

"p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAucxOI9N6pwnvW7AvLMW6FGpovnkyHFtGpgqMsBJZzOV5hQH5gk3txm37qc8xdmRK+kgn8cKYfzSvEJ1wm/p0ACEPJlRZMyoOvRt+O4PZjRsPetQHMEPUKqe45AAseDAoRms9VDk0fjPRESy8N5eQ3qYuuoYpHkQDsE+WcpNIasCNDVlZL4eq+sqhF04elWW5GVayK2z8QwvXvk" "wDp46iDbFkoq3eJzc3mhnTeq+EliKvWsHETF4/vDLeFZ6Kl2FGcE4rEtaH3WH8wA49batIJPQ50eHT5U1lbgBfTBjcxNavWQV9cw5d5uXDnMkMzEXgvW/RkrlDFD7WgHNRs9p1KwIDAQAB"Каждая строка выделена кавычками, в самой записи кавычки и пробелы не используем. Приведенные записи разбиты на несколько строк, чтобы они поместились на экране. Т.е:

1я строка:v=DKIM1;h=sha256;k=rsa;

2я строка:p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAucxOI9N6pwnvW7AvLMW6FGpovnkyHFtGpgqMsBJZzOV5hQH5gk3txm37qc8xdmRK+kgn8cKYfzSvEJ1wm/p0ACEPJlRZMyoOvRt

+O4PZjRsPetQHMEPUKqe45AAseDAoRms9VDk0fjPRESy8N5eQ3qYuuoYpHkQDsE+WcpNIasCNDVlZL4eq+sqhF04elWW5GVayK2z8QwvXvk3я строка:

wDp46iDbFkoq3eJzc3mhnTeq+EliKvWsHETF4/vDLeFZ6Kl2FGcE4rEtaH3WH8wA49batIJPQ50eHT5U1lbgBfTBjcxNavWQV9cw5d5uXDnMkMzEXgvW/RkrlDFD7WgHNRs9p1KwIDAQAB

Пример реализации

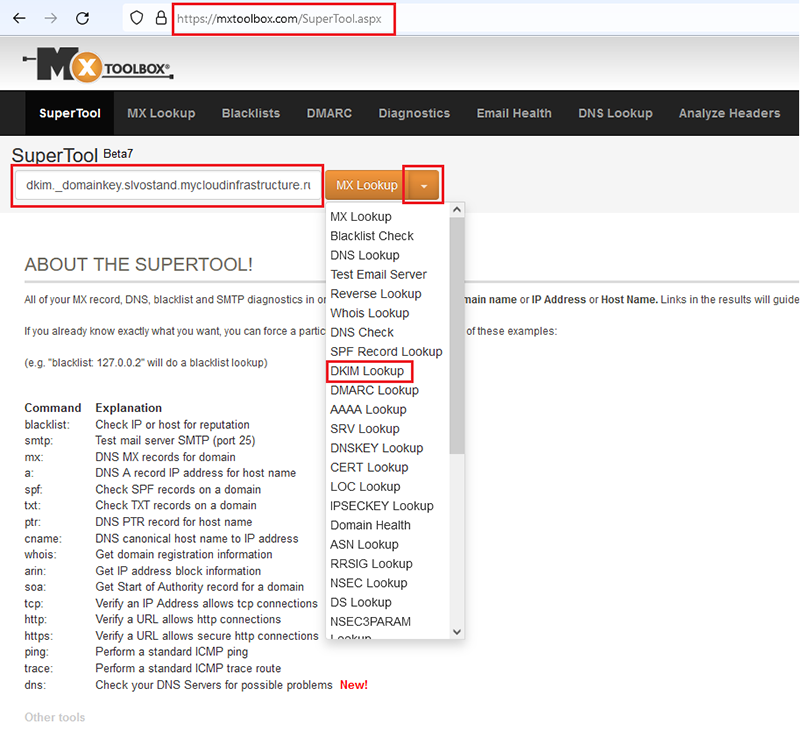

Проверить корректность внесенной записи Вы можете с помощью специализированных онлайн инструментов, например, https://mxtoolbox.com/SuperTool.aspx (инструмент DKIM Lookup).

Пример реализации проверки

- Перейдите по адресу https://mxtoolbox.com/SuperTool.aspx

- Введите в строку поиска dkim._domainkey.+ Ваш переносимый почтовый домен к примеру dkim._domainkey.slvostand.mycloudinfrastructure.ru, а в списке инструментов выберите DKIM Lookup и активируйте его.

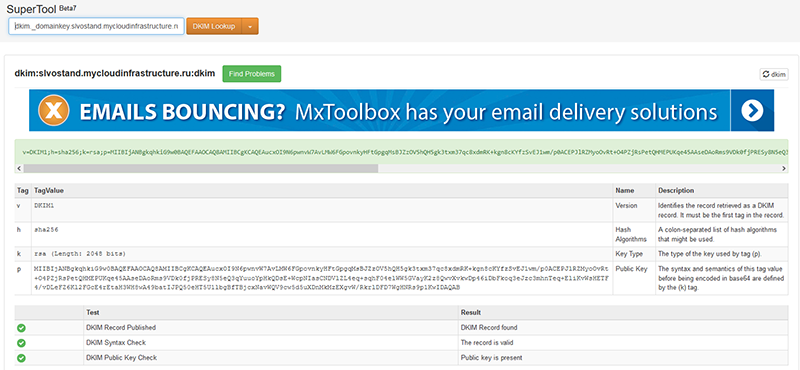

Пример результата проверки корректной записи:

DMARC (TXT)

DMARC (Domain-based Message Authentication, Reporting, and Conformance) - это протокол аутентификации электронной почты, который позволяет владельцам домена защитить свой домен от несанкционированного использования, такого как подделка электронной почты. DMARC использует записи TXT в DNS для определения политики аутентификации и действий, которые должны быть предприняты при неудачной аутентификации. Запись DMARC (TXT) содержит информацию о том, какие методы аутентификации (например, SPF и DKIM) должны пройти электронные письма, отправленные от имени домена, и какие действия должны быть предприняты, если эти методы не проходят. Например, политика DMARC может указывать, что письма, не прошедшие аутентификацию, должны быть отклонены или помещены в карантин. DMARC также предоставляет механизм отчетности, который позволяет получателям отправлять отчеты об электронных письмах, прошедших или не прошедших аутентификацию, обратно владельцу домена. Это помогает владельцам доменов отслеживать и анализировать попытки подделки электронной почты и принимать соответствующие меры.

Со стороны Вашей DNS зоны требуется создать 1 TXT запись _dmarc.***Ваш домен****, к примеру _dmarc.domen.ru с правилом DMARC. Использовать ту или иную конфигурацию DMARC политики, следует в соответствии с политикой безопасности Вашей организации.

Примеры:

1) В данном примере сообщения, не прошедшие проверку DMARC будут отклонены.

Значение "Хост": _dmarc

Значение "Значение": v=DMARC1; p=reject

2) В данном примере сообщения, не прошедшие проверку DMARC будут помещены в карантин.

Значение "Хост": _dmarc

Значение "Значение": v=DMARC1; p=quarantine

3) В данном примере к сообщениям, не прошедшим проверку DMARC не будут применены какие-либо дополнительные действия.

Значение "Хост": _dmarc

Значение "Значение": v=DMARC1; p=none

4) Пример более тонкой настройки DMARC политики, разберем подробнее.

Значение "Хост": _dmarc

Значение "Значение": v=DMARC1; p=quarantine; sp=quarantine; aspf=r; adkim=r; fo=1; rua=mailto:********@domen.ru

Разберем подробнее значение приведенной политики:

v=DMARC1 : указывает используемую версию DMARC, то есть DMARC версии 1.

p=quarantine : эта директива указывает политику DMARC для домена. В этом случае для политики установлено значение «карантин». Это означает, что если электронное письмо не проходит проверку DMARC, его следует рассматривать как подозрительное и потенциально поместить в карантин.

sp=quarantine : эта директива определяет политику DMARC для поддоменов домена. В этом случае субдомены также следует рассматривать как «карантинные», если они не проходят проверку DMARC.

aspf=r : эта директива определяет режим выравнивания для SPF (структура политики отправителей). Значение «r» означает «расслабленный». Это означает, что требуется выравнивание SPF, но используется расслабленный режим выравнивания, обеспечивающий некоторую гибкость при проверке выравнивания.

adkim=r : эта директива определяет режим выравнивания для DKIM (почта, идентифицированная с помощью DomainKeys). Значение «r» означает «расслабленный». Это означает, что требуется выравнивание DKIM, но используется расслабленный режим выравнивания, обеспечивающий некоторую гибкость при проверке выравнивания.

fo=1 : эта директива определяет параметры отчетности при неудачных проверках DMARC. Значение «1» указывает, что отчет об ошибке DMARC должен быть создан и отправлен на указанный адрес электронной почты.

rua=mailto:********@domen.ru": эта директива указывает адрес электронной почты, на который должны отправляться отчеты об ошибках DMARC. В этом случае отчеты следует отправлять на адрес ********@domen.ru, соответственно Вы указываете выбранный Вами адрес электронной почты для получения оповещений.

Важно! Так же следует учитывать, что если, к примеру Вы воспользуетесь внешним сервисом для отправки с обслуживаемого домена, с внешних адресов, при этом данные адреса не будут фигурировать в SPF записи, а так же не будет присутствовать надлежащая DKIM подпись, то при поступлении такого сообщения на почтовый сервис, даже без использования жесткой политики DMARC, заданная Вами политика все равно отработает и сообщение будет отклонено\заблокировано в соответствии с выбранной Вами политикой.

DNS записи для работы Skype for Business

Для корректной работы с сервисом Виртуальный офис Multitenant (Skype for Business – в рамках тарифа Корпоративный) в DNS зоне переносимого почтового домена необходимо добавить следующие DNS 2 SRV и 2 CNAME записи (в формате NIC.RU):

SRV (SIP)

В Skype for Business, SRV-запись может использоваться для определения местоположения сервера SIP (Session Initiation Protocol), который обрабатывает коммуникацию в режиме реального времени, такую как голосовые и видеозвонки, мгновенные сообщения и конференции.

Значение "Хост": _sip._tls

Значение "Значение": 100 0 443 sip.slcloud.ru.

!!! Обязательно с точкой в конце записей!!!

SRV (sipfederationtls)

SRV (sipfederationtls) в контексте сервиса Skype for Business относится к DNS-записи, которая используется для определения местоположения серверов, обеспечивающих федерацию SIP (Session Initiation Protocol) между организациями. Федерация SIP позволяет пользователям Skype for Business обмениваться сообщениями и участвовать в аудио- и видеозвонках с пользователями из других организаций. SRV-запись sipfederationtls указывает на протокол TLS (Transport Layer Security), который обеспечивает защищенное соединение между серверами при федерации SIP. Эта запись содержит информацию о протоколе, порте и хосте сервера, связанного с федерацией SIP.

Значение "Хост": _sipfederationtls._tcp

Значение "Значение": 100 0 5061 sip.slcloud.ru.

!!! Обязательно с точкой в конце записей!!!

CNAME (lyncdiscover)

CNAME (lyncdiscover) в контексте сервиса Skype for Business относится к DNS-записи, которая используется для обнаружения сервера Lync (Skype for Business) в организации. Запись CNAME lyncdiscover указывает на доменное имя сервера, который обрабатывает запросы на обнаружение Lync (Skype for Business). Это позволяет клиентам автоматически находить и подключаться к соответствующему серверу Lync (Skype for Business) в их организации.

Значение "Хост": lyncdiscover

Значение "Значение": lyncdiscover.slcloud.ru.

!!! Обязательно с точкой в конце записей!!!

CNAME (meet)

CNAME (meet) в контексте сервиса Skype for Business относится к DNS-записи, которая используется для обнаружения сервера Lync (Skype for Business) в организации, отвечающего за функцию "Meet Now", которая позволяет легко создавать пространства для совместной работы и приглашать как контакты Skype, так и друзей или семью, которые не используют Skype. Участники могут присоединиться к совещаниям, даже если у них нет учетной записи.

Значение "Хост": meet

Значение "Значение": meet.slcloud.ru.

!!! Обязательно с точкой в конце записей!!!

Не нашли инструкцию?

Заполните форму, и наш специалист свяжется с вами.

Мы дополним информацию и ответим на ваш вопрос.

Оставить заявку